On dit qu’il n’y a pas de mauvaise publicité.

Notre équipe est là au cas où ce serait faux.

Identifiez, suivez et réduisez en permanence les risques critiques sur l'ensemble de votre surface d'attaque

Au fil du temps, de nouveaux actifs, le shadow IT et les infrastructures héritées peuvent introduire silencieusement des risques, même dans les environnements les plus familiers. Des serveurs non corrigés aux sous-domaines oubliés, les éléments inconnus de votre surface d’attaque peuvent offrir un point d’entrée aux attaquants. Portés par l’IA, les pirates identifient et exploitent de nouvelles vulnérabilités plus rapidement que jamais. Protéger votre organisation exige d’accélérer votre capacité à répondre aux expositions les plus susceptibles de provoquer des incidents.

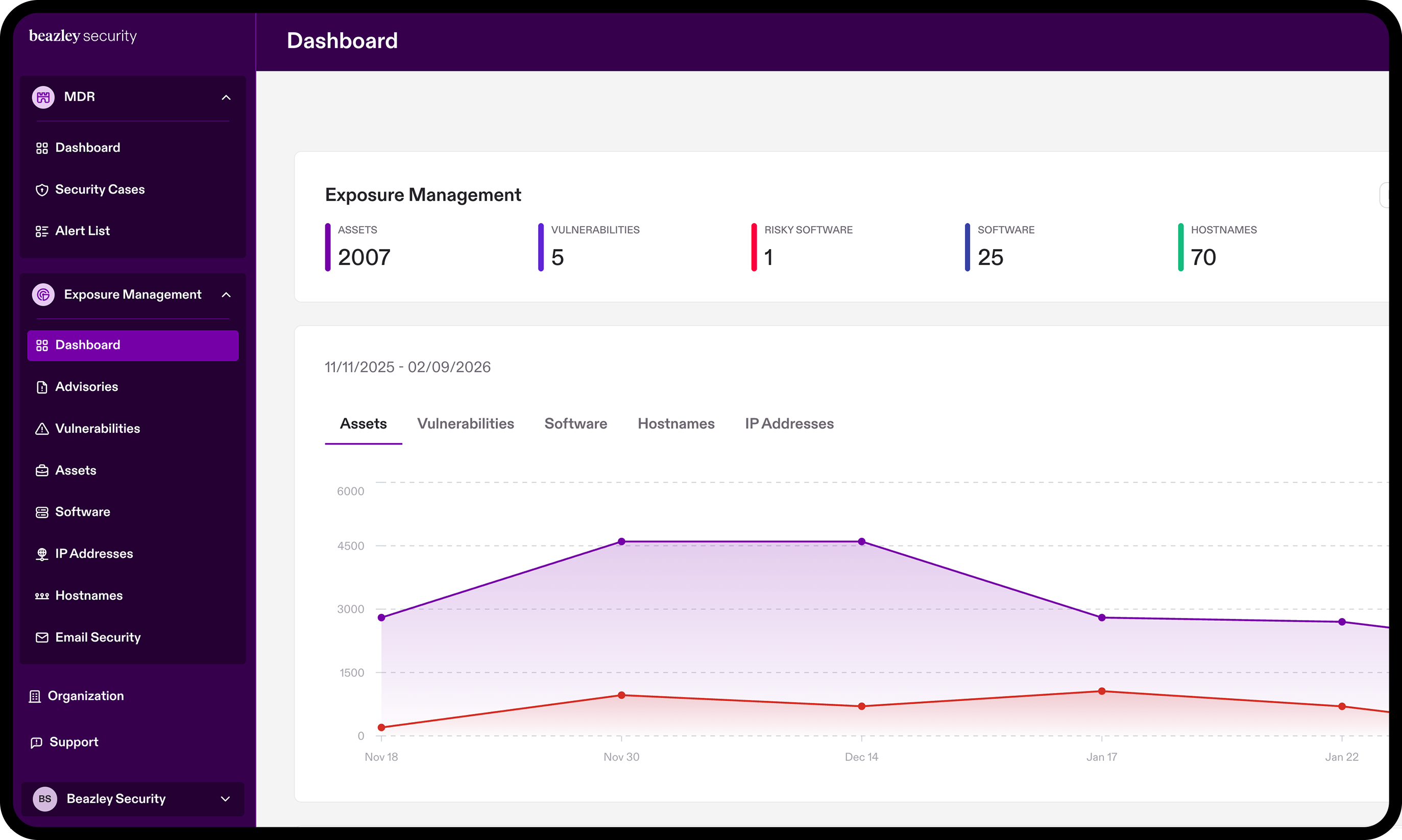

La plateforme de gestion de l'exposition aux risques de Beazley Security offre une visibilité continue et automatisée sur l’empreinte exposée de votre organisation sur Internet : domaines, adresses IP, services exposés et logiciels accessibles depuis l’extérieur. Elle va bien au‑delà de la simple découverte des actifs en intégrant les informations de Beazley Security Labs, afin de mettre en évidence les expositions les plus critiques et d’orienter une réduction des risques ciblée et efficace.

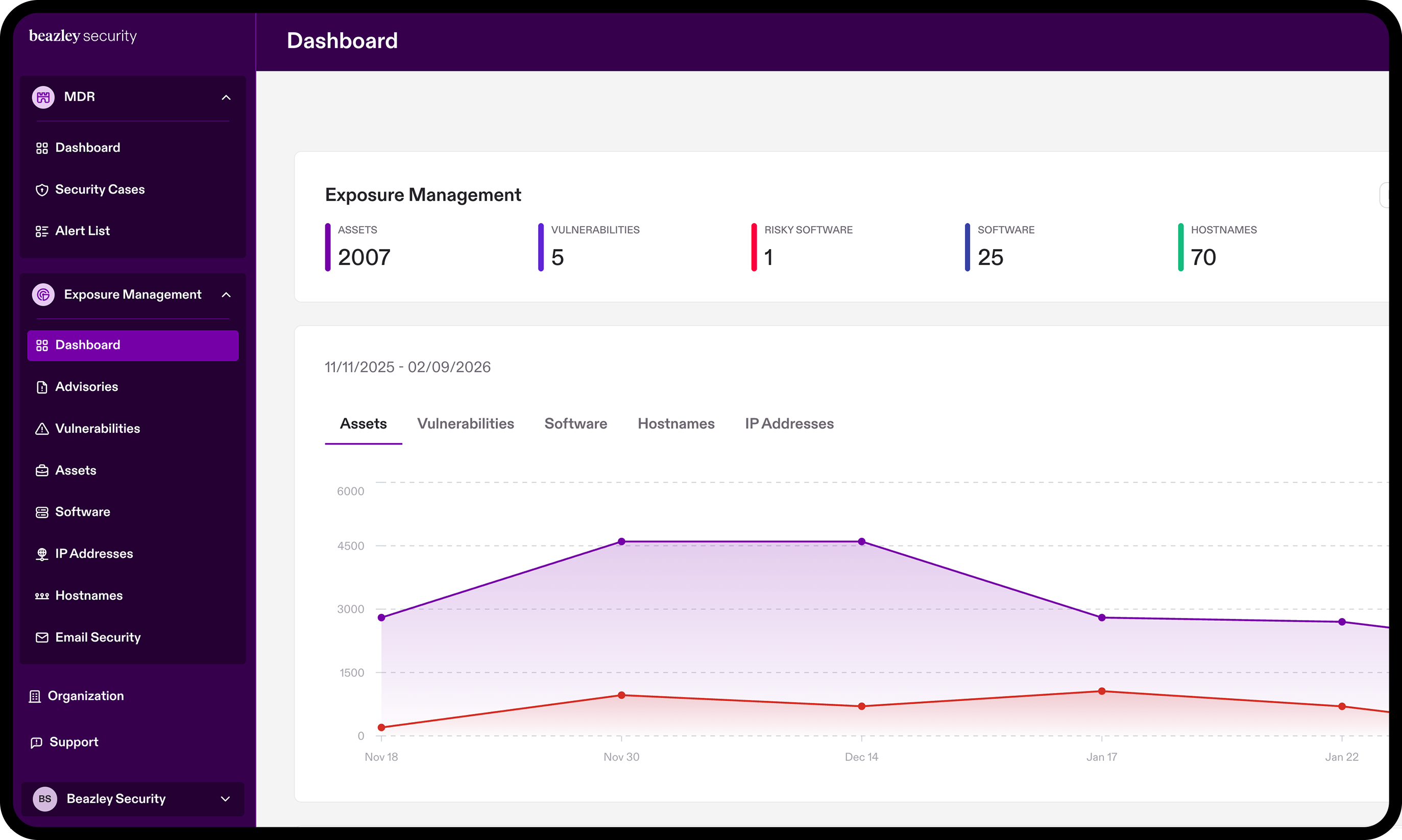

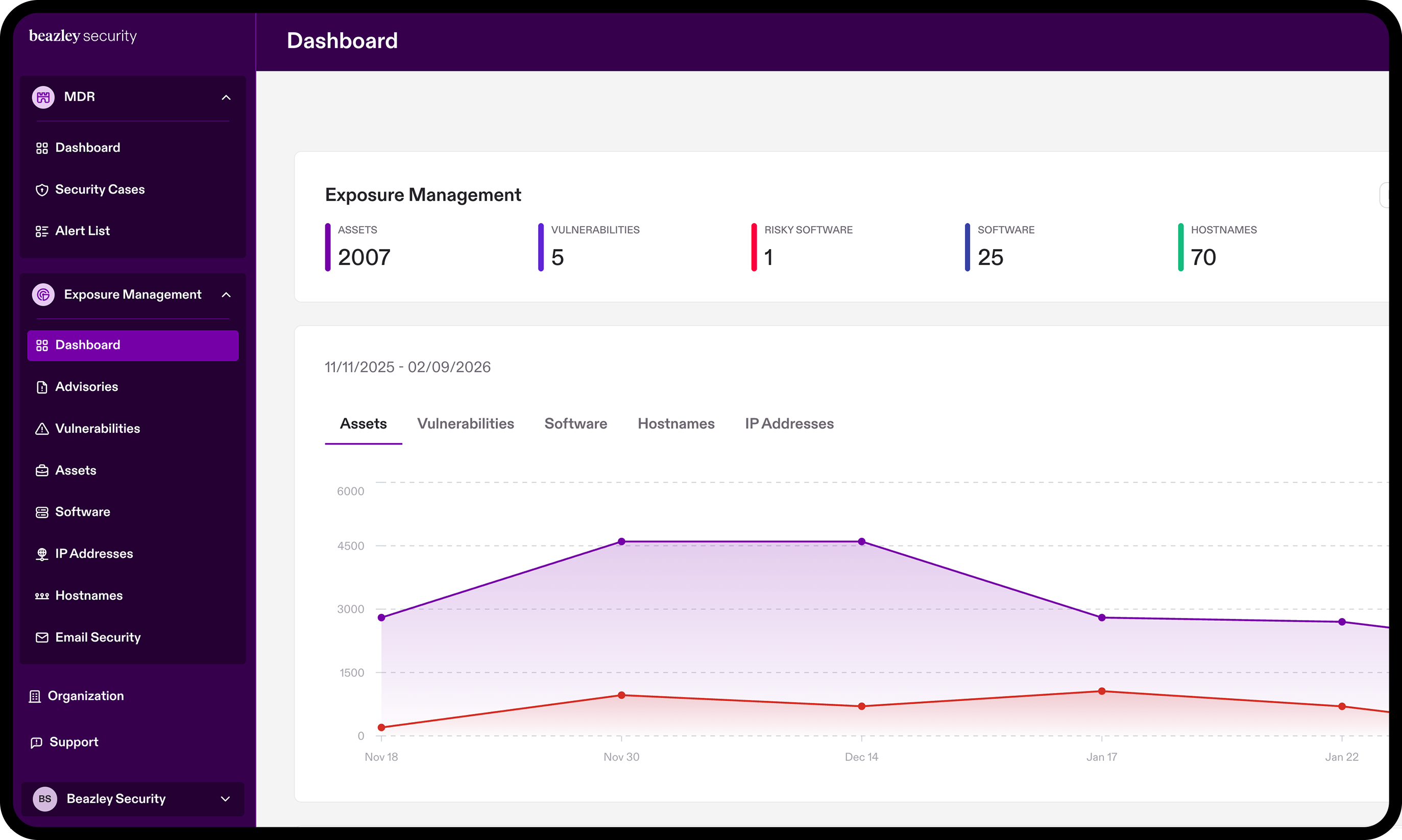

La gestion de l'exposition aux risques en un coup d'œil

Découverte automatisée des actifs exposés sur Internet, y compris ceux qui n’étaient pas auparavant connus ou suivis.

Hiérarchisation contextualisée des menaces à l'aide des informations fournies par Beazley Security Labs, en concentrant l'attention sur les expositions liées aux campagnes d'attaques actives.

Identification précoce des nouveaux schémas d’exposition émergents, avant qu’ils ne soient largement exploités.

Réduction de la fatigue liée aux alertes en filtrant les résultats à faible impact qui ont peu de chances d'être exploités.

Notifications personnalisées en fonction des risques critiques et des menaces émergentes affectant votre infrastructure connectée à Internet.

Bénéficiez d'une visibilité complète et contrôlez l'ensemble de votre surface d'attaque

Automatisez l’inventaire de votre surface d’attaque

La solution de gestion de l’exposition aux risques analyse en continu vos actifs exposés sur Internet afin d’offrir une vision complète de votre surface d’attaque, quasi en temps réel. Sans déploiement d’agent, sans accès au réseau interne ni saisie manuelle d’adresses IP, elle permet de mettre en évidence :

- Tous les sous-domaines et CNAME associés aux domaines surveillés de votre organisation

- Toutes les vulnérabilités exploitées connues non corrigées sur des actifs externes

- Certificats de sécurité mal configurés et infrastructure non gérée

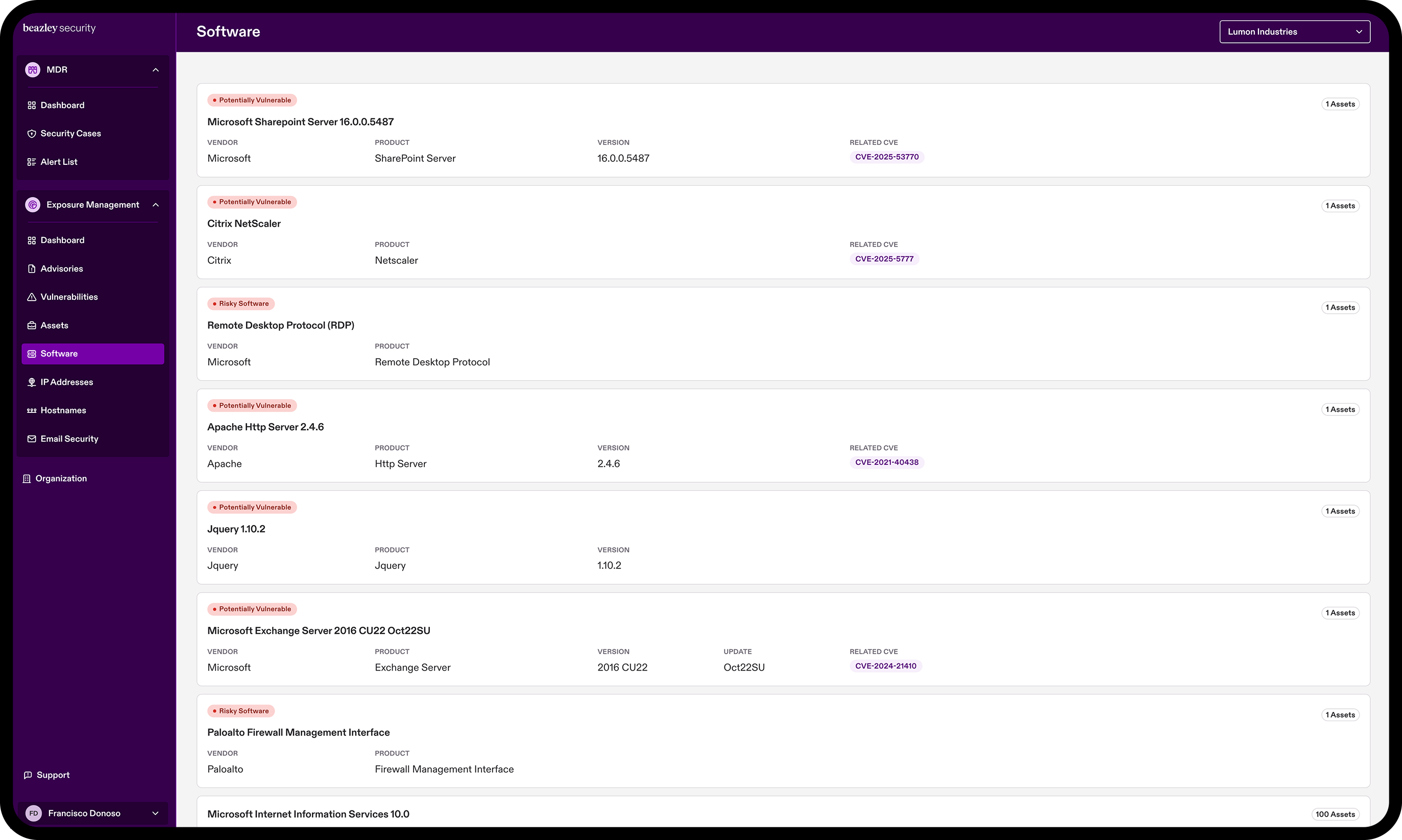

- Un inventaire des logiciels contenant des informations détaillées sur toutes les adresses IP, les noms d'hôte et les données de version découverts

Chaque analyse contribue à l’évaluation de votre posture de sécurité, en offrant une visibilité claire sur les problèmes de sécurité en suspens. Grâce à une visibilité quasi en temps réel sur les évolutions de votre surface d’attaque, combinée à des alertes proactives et à des renseignements ciblés sur les vulnérabilités connues exploitées affectant les actifs de votre environnement, vos équipes IT et sécurité peuvent agir rapidement pour atténuer les menaces. Cette approche proactive est essentielle pour traiter les risques potentiels avant qu’ils ne se matérialisent.

Optimisez la valeur de votre sécurité en associant la solution de gestion de l’exposition aux risques à un service de détection et réponse managées (MXDR).

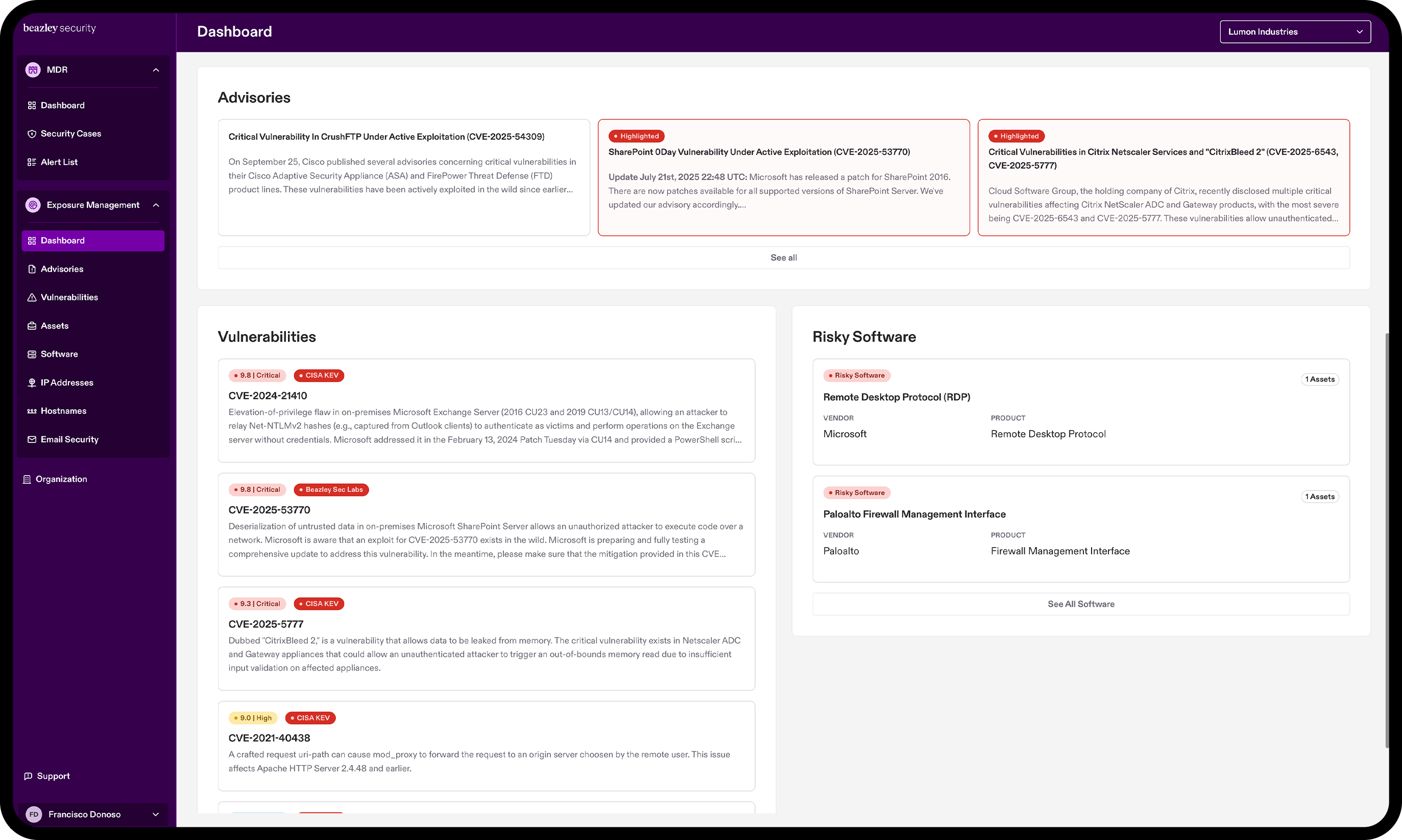

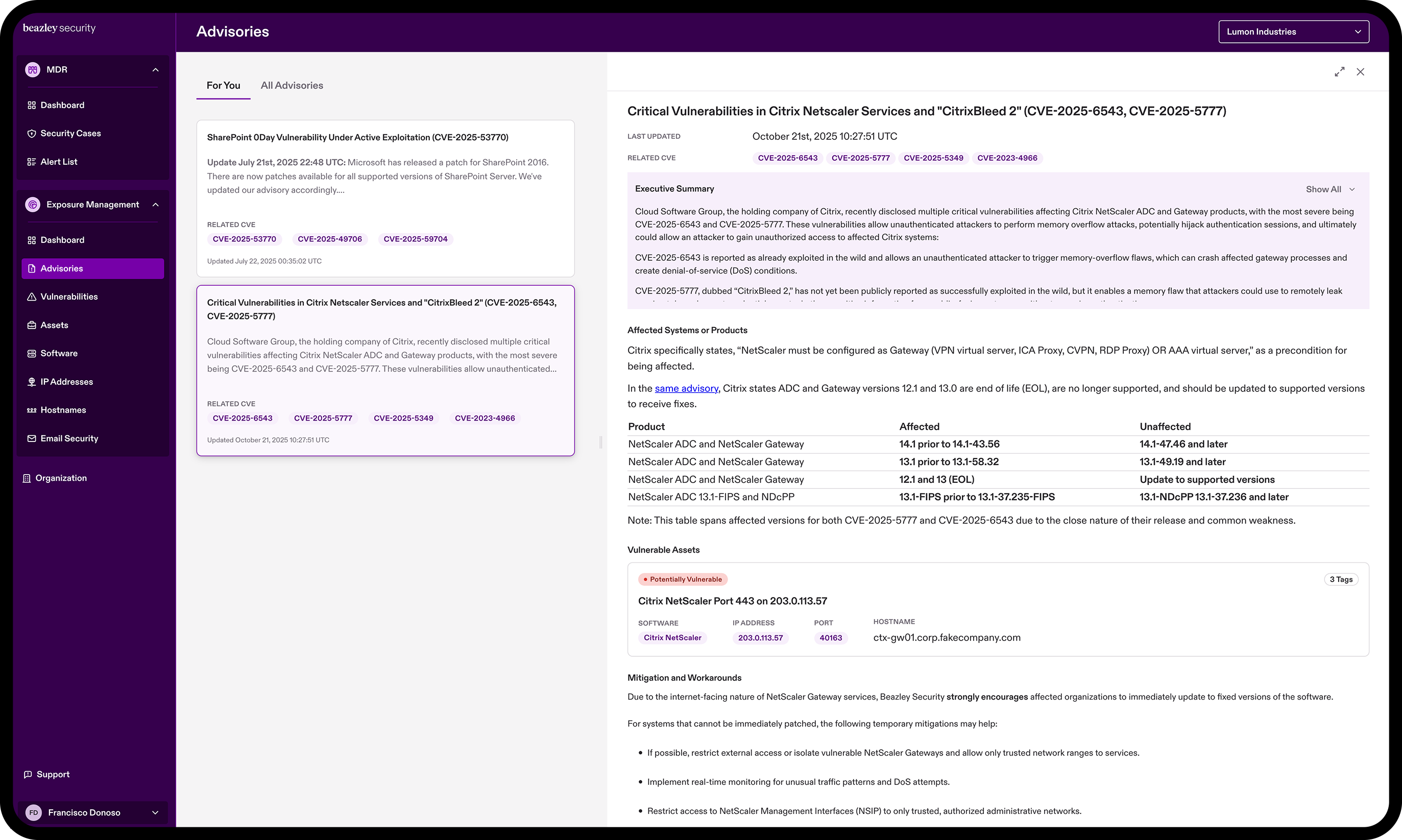

Adapté aux risques réels de votre environnement

Il n’est pas toujours évident d’évaluer le niveau de risque réel posé par un problème de sécurité. C’est pourquoi la solution de gestion de l’exposition aux risques combine l’automatisation avec l’expertise humaine et un scoring de risque issu des équipes de Beazley Security Labs. Forte de l’expérience acquise lors de la gestion de milliers d’incidents de sécurité, la solution permet aux organisations de comprendre précisément leur exposition aux risques, ainsi que de prioriser et de traiter efficacement les actions à mener.

Cela inclut :

- Des alertes automatisées sur les vulnérabilités exploitées et les avis de sécurité, spécifiques à votre environnement

- Une visibilité sur les expositions aux risques, accompagnée de renseignements sur les actions de remédiation

- La corrélation automatique des vulnérabilités connues avec les actifs découverts

Ne vous laissez pas piéger par le shadow IT.

Les serveurs obsolètes, les sous‑domaines oubliés et les actifs non gérés constituent souvent des sources silencieuses de risques de sécurité. La solution de gestion de l’exposition aux risques identifie et signale instantanément ces risques, en incitant les responsables des actifs à corriger, reconfigurer ou décommissionner les infrastructures avant qu’elles ne deviennent des cibles pour des acteurs malveillants.

- Redécouvrez des serveurs oubliés depuis longtemps

- Reprenez le contrôle du shadow IT

- Comblez les angles morts de la surveillance du périmètre externe

La gestion de l'exposition met en lumière chaque recoin de votre surface d'attaque externe, vous aidant à réduire les risques de sécurité, à vous protéger contre les cyberattaques et à hiérarchiser efficacement vos ressources de sécurité.

Comment fonctionne la solution de gestion de l’exposition aux risques de Beazley Security

Planifiez une démonstration et reprenez le contrôle de votre surface d'attaque

Une cybervisibilité à chaque étape de la croissance

Que vous soyez en train de poser les bases de vos pratiques de sécurité ou d’optimiser un programme déjà mature, la solution de gestion de l’exposition aux risques offre une visibilité sur la surface d’attaque adaptée à vos besoins.

Prochainement : étendre la surveillance des risques aux fournisseurs tiers

Les risques liés aux tiers et aux fournisseurs de confiance constituent l’une des principales causes d’incidents et de violations de sécurité. En extension de la solution de gestion de l’exposition aux risques, Beazley Security lance un produit complémentaire de surveillance du risque tiers (Third Party Risk Monitoring), conçu pour évaluer les fournisseurs clés et identifier les problématiques de sécurité susceptibles d’impacter votre organisation.

- Ajouter et surveiller en continu vos fournisseurs clés directement dans VERACIS

- Suivre la posture de sécurité des fournisseurs quasi en temps réel, grâce à un scoring dynamique basé sur leur niveau d’accès à vos systèmes, la sensibilité des données auxquelles ils peuvent accéder et leur criticité pour vos opérations

- Fournir un rapport détaillé sur la posture de sécurité des fournisseurs, afin de collaborer efficacement avec eux pour remédier rapidement aux problèmes susceptibles d’affecter votre exposition aux risques

En évaluant objectivement les fournisseurs, notamment leur profil de risque, leur niveau d’intégration à votre environnement et leur importance par rapport à vos objectifs métier, vous disposez des informations et des analyses nécessaires pour réduire les menaces ciblant les tiers et limiter leur impact sur votre organisation.